6. OpenSSL 로 ROOT CA 생성 및 SSL 인증서 발급

페이지 정보

작성자 관리자 댓글 0건 조회 10,701회 작성일 18-12-11 16:42본문

6. OpenSSL 로 ROOT CA 생성 및 SSL 인증서 발급

OpenSSL 로 ROOT CA 생성 및 SSL 인증서 발급

웹서비스에 https 를 적용할 경우 SSL 인증서를 VeriSign 이나 Thawte, GeoTrust 등에서 인증서를 발급받아야 하지만 비용이 발생하므로 실제 운영 서버가 아니면 발급 받는데 부담이 될 수 있다.

이럴때 OpenSSL 을 이용하여 인증기관을 만들고 Self signed certificate 를 생성하고 SSL 인증서를 발급하는 법을 정리해 본다.

발급된 SSL 인증서는 apache httpd 등의 Web Server 에 설치하여 손쉽게 https 서비스를 제공할 수 있다.

Self Signed Certificate(SSC)란 ?

인증서(digital certificate)는 개인키 소유자의 공개키(public key)에 인증기관의 개인키로 전자서명한 데이타다. 모든 인증서는 발급기관(CA) 이 있어야 하나 최상위에 있는 인증기관(root ca)은 서명해줄 상위 인증기관이 없으므로 root ca의 개인키로 스스로의 인증서에 서명하여 최상위 인증기관 인증서를 만든다. 이렇게 스스로 서명한 ROOT CA 인증서를 Self Signed Certificate 라고 부른다.

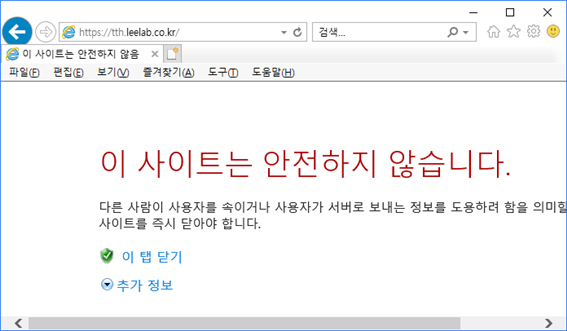

IE, FireFox, Chrome 등의 Web Browser 제작사는 VeriSign 이나 comodo 같은 유명 ROOT CA 들의 인증서를 신뢰하는 CA로 미리 등록해 놓으므로 저런 기관에서 발급된 SSL 인증서를 사용해야 browser 에서는 해당 SSL 인증서를 신뢰할수 있는데

OpenSSL 로 만든 ROOT CA와 SSL 인증서는 Browser가 모르는 기관이 발급한 인증서이므로 보안 경고를 발생시킬 것이나 테스트 사용에는 지장이 없다.

ROOT CA 인증서를 Browser에 추가하여 보안 경고를 발생시키지 않으려면 Browser 에 SSL 인증서 발급기관을 추가한다.

CSR(Certificate Signing Request)은?

공개키 기반(PKI)은 private key(개인키)와 public key(공개키)로 이루어져 있다. 인증서라고 하는 것은 내 공개키가 맞다고 인증기관(CA)이 전자서명하여 주는 것이며 나와 보안 통신을 하려는 당사자는 내 인증서를 구해서 그 안에 있는 공개키를 이용하여 보안 통신을 할 수 있다.

CSR 은 인증기관에 인증서 발급 요청을 하는 특별한 ASN.1 형식의 파일이며(PKCS#10 - RFC2986) 그 안에는 내 공개키 정보와 사용하는 알고리즘 정보등이 들어 있다. 개인키는 외부에 유출되면 안 되므로 저런 특별한 형식의 파일을 만들어서 인증기관에 전달하여 인증서를 발급 받는다.

SSL 인증서 발급시 CSR 생성은 Web Server 에서 이루어지는데 Web Server 마다 방식이 상이하여 사용자들이 CSR 생성등을 어려워하니 인증서 발급 대행 기관에서 개인키까지 생성해서 보내주고는 한다.

ROOT CA 인증서 생성

openssl 로 root ca 의 개인키와 인증서를 만들어 보자

1. CA 가 사용할 RSA key pair(public, private key) 생성

[root@foodchain ~]# cd /home/tth/

[root@foodchain tth]# mkdir ssl

[root@foodchain tth]# openssl genrsa -aes256 -out /etc/pki/tls/private/leelab-rootca.key

Generating RSA private key, 2048 bit long modulus

...+++

..................+++

e is 65537 (0x10001)

Enter pass phrase for /etc/pki/tls/private/leelab-rootca.key:

Verifying - Enter pass phrase for /etc/pki/tls/private/leelab-rootca.key:

[root@foodchain tth]#

개인키 분실에 대비해 AES 256bit 로 암호화한다. AES 이므로 암호(pass phrase)를 분실하면 개인키를 얻을수 없으니 꼭 기억해야 한다.

개인키 권한 설정

개인키의 유출 방지를 위해 group 과 other의 permission 을 모두 제거한다.

[root@foodchain tth]# chmod 600 /etc/pki/tls/private/leelab-rootca.key

CSR(Certificate Signing Request) 생성을 위한 rootca_openssl.conf 로 저장

[root@foodchain tth]# cd ssl

[root@foodchain ssl]# vi rootca_openssl.conf

[ req ]

default_bits = 2048

default_md = sha1

default_keyfile = leelab-rootca.key

distinguished_name = req_distinguished_name

extensions = v3_ca

req_extensions = v3_ca

[ v3_ca ]

basicConstraints = critical, CA:TRUE, pathlen:0

subjectKeyIdentifier = hash

##authorityKeyIdentifier = keyid:always, issuer:always

keyUsage = keyCertSign, cRLSign

nsCertType = sslCA, emailCA, objCA

[req_distinguished_name ]

countryName = Country Name (2 letter code)

countryName_default = KR

countryName_min = 2

countryName_max = 2

# 회사명 입력

organizationName = Organization Name (eg, company)

organizationName_default = Leelab

# 부서 입력

#organizationalUnitName = Organizational Unit Name (eg, section)

#organizationalUnitName_default = Condor Project

# SSL 서비스할 domain 명 입력

commonName = Common Name (eg, your name or your server's hostname)

commonName_default = leelab's Self Signed CA

commonName_max = 64

[root@foodchain ssl]# openssl req -new -key /etc/pki/tls/private/leelab-rootca.key -out /etc/pki/tls/certs/leelab-rootca.csr -config rootca_openssl.conf

Enter pass phrase for /etc/pki/tls/private/leelab-rootca.key:

You are about to be asked to enter information that will be incorporated

into your certificate request.

What you are about to enter is what is called a Distinguished Name or a DN.

There are quite a few fields but you can leave some blank

For some fields there will be a default value,

If you enter '.', the field will be left blank.

-----

Country Name (2 letter code) [KR]:

Organization Name (eg, company) [Leelab]:TT Hi-System

Common Name (eg, your name or your servers hostname) [leelabs Self Signed CA]:tth.leelab.co.kr

[root@foodchain ssl]#

10년짜리 self-signed 인증서 생성

-extensions v3_ca 옵션을 추가해야 한다.

[root@foodchain ssl]# openssl x509 -req \

> -days 3650 \

> -extensions v3_ca \

> -set_serial 1 \

> -in /etc/pki/tls/certs/leelab-rootca.csr \

> -signkey /etc/pki/tls/private/leelab-rootca.key \

> -out /etc/pki/tls/certs/leelab-rootca.crt \

> -extfile rootca_openssl.conf

Signature ok

subject=/C=KR/O=TT Hi-System/CN=tth.leelab.co.kr

Getting Private key

Enter pass phrase for /etc/pki/tls/private/leelab-rootca.key:

[root@foodchain ssl]#

서명에 사용할 해시 알고리즘을 변경하려면 -sha256, -sha384, -sha512 처럼 해시를 지정하는 옵션을 전달해 준다.

기본값은 -sha256 이며 openssl 1.0.2 이상이 필요

제대로 생성되었는지 확인을 위해 인증서의 정보를 출력해 본다.

[root@foodchain ssl]# openssl x509 -text -in /etc/pki/tls/certs/leelab-rootca.crt

Certificate:

Data:

Version: 3 (0x2)

Serial Number: 1 (0x1)

Signature Algorithm: sha256WithRSAEncryption

Issuer: C=KR, O=TT Hi-System, CN=tth.leelab.co.kr

Validity

Not Before: Dec 11 06:50:05 2018 GMT

Not After : Dec 8 06:50:05 2028 GMT

Subject: C=KR, O=TT Hi-System, CN=tth.leelab.co.kr

Subject Public Key Info:

Public Key Algorithm: rsaEncryption

Public-Key: (2048 bit)

Modulus:

00:d1:0c:13:4e:c8:2c:6e:94:09:61:d9:a7:b9:72:

fd:b5

Exponent: 65537 (0x10001)

X509v3 extensions:

X509v3 Basic Constraints: critical

CA:TRUE, pathlen:0

X509v3 Subject Key Identifier:

98:0B:B0:60:D1:C0:36:27:8E:D5:13:E8:FF:EB:23:F0:1A:95:CD:B3

X509v3 Key Usage:

Certificate Sign, CRL Sign

Netscape Cert Type:

SSL CA, S/MIME CA, Object Signing CA

Signature Algorithm: sha256WithRSAEncryption

a4:8e:52:b2:a2:9a:8e:a4:c1:c0:03:5e:79:ba:44:e7:fa:42:

8d:b9:91:f3

-----BEGIN CERTIFICATE-----

MIIDTjCCAjagAwIBAgIBATANBgkqhkiG9w0BAQsFADA/MQswCQYDVQQGEwJLUjEV

MBMGA1UECgwMVFQgSGktU3lzdGVtMRkwFwYDVQQDDBB0dGgua3Vuc2FuLmFjLmty

qh9f0W1MU0+pAeUyU2AR2RUbMebg+jiCCJ9kAdSbjbmR8w==

-----END CERTIFICATE-----

[root@foodchain ssl]#

SSL 인증서 생성

위에서 생성한 root ca 서명키로 SSL 인증서를 발급해 보자

SSL 호스트에서 사용할 RSA key pair(public, private key) 생성

2048bit 개인키 생성

[root@foodchain ssl]# openssl genrsa -aes256 -out tth.leelab.co.kr.key 2048 Generating RSA private key, 2048 bit long modulus

.............+++

..............................................................+++

e is 65537 (0x10001)

Enter pass phrase for tth.leelab.co.kr.key:

Verifying - Enter pass phrase for tth.leelab.co.kr.key:

[root@foodchain ssl]#

Remove Passphrase from key

개인키를 보호하기 위해 Key-Derived Function 으로 개인키 자체가 암호화되어 있다. 인터넷 뱅킹등에 사용되는 개인용 인증서는 당연히 저렇게 보호되어야 하지만 SSL 에 사용하려는 키가 암호가 걸려있으면 httpd 구동때마다 pass phrase 를 입력해야 하므로 암호를 제거한다.

개인키 pass phrase 제거

[root@foodchain ssl]# cp tth.leelab.co.kr.key tth.leelab.co.kr.key.enc

[root@foodchain ssl]# openssl rsa -in tth.leelab.co.kr.key.enc -out tth.leelab.co.kr.key

Enter pass phrase for tth.leelab.co.kr.key.enc:

writing RSA key

[root@foodchain ssl]#

개인키의 유출 방지를 위해 group 과 other의 permission 을 모두 제거한다.

chmod 600 tth.leelab.co.kr.key*

CSR(Certificate Signing Request) 생성을 위한 host_openssl.conf 로 저장

[root@foodchain ssl]# vi host_openssl.conf

[ req ]

default_bits = 2048

default_md = sha1

default_keyfile = leelab-rootca.key

distinguished_name = req_distinguished_name

extensions = v3_user

## 인증서 요청시에도 extension 이 들어가면 authorityKeyIdentifier 를 찾지 못해 에러가 나므로 막아둔다.

## req_extensions = v3_user

[ v3_user ]

# Extensions to add to a certificate request

basicConstraints = CA:FALSE

authorityKeyIdentifier = keyid,issuer

subjectKeyIdentifier = hash

keyUsage = nonRepudiation, digitalSignature, keyEncipherment

## SSL 용 확장키 필드

extendedKeyUsage = serverAuth,clientAuth

subjectAltName = @alt_names

[ alt_names]

## Subject AltName의 DNSName field에 SSL Host 의 도메인 이름을 적어준다.

## 멀티 도메인일 경우 *.leelab.co.kr 처럼 쓸 수 있다.

DNS.1 = tth.leelab.co.kr

DNS.2 = leelab.co.kr

DNS.3 = *.leelab.co.kr

[req_distinguished_name ]

countryName = Country Name (2 letter code)

countryName_default = KR

countryName_min = 2

countryName_max = 2

# 회사명 입력

organizationName = Organization Name (eg, company)

organizationName_default = Leelab

# 부서 입력

organizationalUnitName = Organizational Unit Name (eg, section)

organizationalUnitName_default = leelab SSL Project

# SSL 서비스할 domain 명 입력

commonName = Common Name (eg, your name or your server's hostname)

commonName_default = leelab.co.kr

commonName_max = 64

[root@foodchain ssl]# openssl req -new -key tth.leelab.co.kr.key -out tth.leelab.co.kr.csr -config host_openssl.conf

You are about to be asked to enter information that will be incorporated

into your certificate request.

What you are about to enter is what is called a Distinguished Name or a DN.

There are quite a few fields but you can leave some blank

For some fields there will be a default value,

If you enter '.', the field will be left blank.

-----

Country Name (2 letter code) [KR]:

Organization Name (eg, company) [Leelab]:TT Hi-System

Organizational Unit Name (eg, section) [leelab SSL Project]:TTH Project

Common Name (eg, your name or your servers hostname) [leelab.co.kr]:tth.leelab.co.kr

[root@foodchain ssl]#

5년짜리 lesstif.com 용 SSL 인증서 발급 (서명시 ROOT CA 개인키로 서명)

[root@foodchain ssl]# openssl x509 -req -days 1825 -extensions v3_user -in tth.leelab.co.kr.csr -CA /etc/pki/tls/certs/leelab-rootca.crt -CAcreateserial -CAkey /etc/pki/tls/private/leelab-rootca.key -out tth.leelab.co.kr.crt -extfile host_openssl.conf

Signature ok

subject=/C=KR/O=TT Hi-System/OU=TTH Project/CN=tth.leelab.co.kr

Getting CA Private Key

Enter pass phrase for /etc/pki/tls/private/leelab-rootca.key:

[root@foodchain ssl]#

제대로 생성되었는지 확인을 위해 인증서의 정보를 출력해 본다.

[root@foodchain ssl]# openssl x509 -text -in tth.leelab.co.kr.crt

Certificate:

Data:

Version: 3 (0x2)

Serial Number:

da:87:fe:2d:e8:6d:9c:7d

Signature Algorithm: sha256WithRSAEncryption

Issuer: C=KR, O=TT Hi-System, CN=tth.leelab.co.kr

Validity

Not Before: Dec 11 07:14:10 2018 GMT

Not After : Dec 10 07:14:10 2023 GMT

Subject: C=KR, O=TT Hi-System, OU=TTH Project, CN=tth.leelab.co.kr

Subject Public Key Info:

Public Key Algorithm: rsaEncryption

Public-Key: (2048 bit)

Modulus:

00:c2:c3:3d:d4:bd:2f:9b:ea:1d:e0:29:34:9a:ad:

apache httpd 에 SSL 적용

# yum install mod_ssl -y

갖고 있는 SSL 인증서와 개인키는 tth.leelab.co.kr.crt, tth.leelab.co.kr.key 라고 가정한다.

# vi /etc/httpd/conf.d/ssl.conf

이름 기반 가상호스트를 사용하겠다는 설정인 NameVirtualHost 를 추가한다.

NameVirtualHost *:443

#SSL 을 적용할 VirtualHost 를 설정한다.

<VirtualHost *:443>

ServerAdmin leejinkwan@leelab.co.kr

DocumentRoot "/home/tth/www"

ServerName tth.leelab.co.kr

#ServerAlias www.leelab.co.kr

SSLEngine on

SSLProtocol all -SSLv2

SSLCipherSuite ALL:!ADH:!EXPORT:!SSLv2:RC4+RSA:+HIGH:+MEDIUM:+LOW

## 생성한 SSL 인증서와 개인키

SSLCertificateFile /home/tth/ssl/tth.leelab.co.kr.crt

SSLCertificateKeyFile /home/tth/ssl/tth.leelab.co.kr.key

SSLCACertificateFile /etc/pki/tls/certs/leelab-rootca.crt

##

<Files ~ "\.(cgi|shtml|phtml|php3?)$">

SSLOptions +StdEnvVars

</Files>

<Directory "/var/www/cgi-bin">

SSLOptions +StdEnvVars

</Directory>

SetEnvIf User-Agent ".*MSIE.*" nokeepalive ssl-unclean-shutdown

ErrorLog logs/example.com-ssl_error_log

TransferLog logs/example.com-ssl_access_log

LogLevel warn

CustomLog logs/example.com-ssl_request_log \

"%t %h %{SSL_PROTOCOL}x %{SSL_CIPHER}x \"%r\" %b“

<Directory "/home/tth/www">

DirectoryIndex index.html index.php

Options FollowSymLinks

AllowOverride All

Require all granted

</Directory>

</VirtualHost>

[root@foodchain conf.d]# systemctl restart httpd

[root@foodchain conf.d]#

Web browser에서 https 로 연결해서 제대로 보이는지 확인한다.